| · | 08.05.2026 | Скомпрометирован официальный Twitter-канал Ubuntu (16 +8) |

|

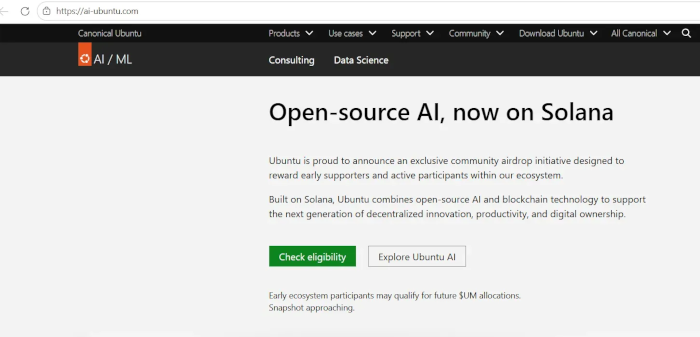

Следом за DDoS-атакой на инфраструктуру компании Canonical злоумышленникам удалось получить контроль над каналом Ubuntu в социальной сети X.com (Twitter). В канале Ubuntu был размещён анонс AI-агента Numbat, который преподносился как децентрализованный AI, созданный на базе блокчейна и технологий криптовалюты Solana. Заявлялось, что AI-агент можно протестировать на сайте ai-ubuntu.com, который был зарегистрирован за несколько часов до размещения объявления. Оформление сайта было стилизовано под страницу ubuntu.com/ai, а в тексте использовались факты из анонсированного вице-президентом компании Canonical проекта по интеграции AI-технологий в Ubuntu.

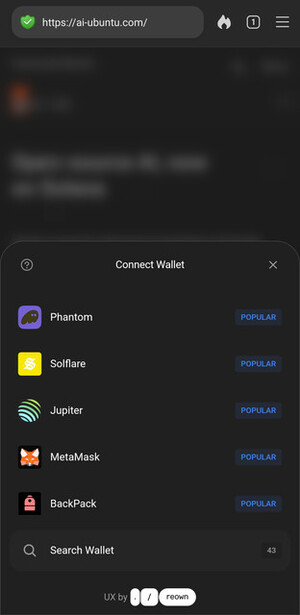

Для скрытия IP-адреса сервера, доступ к нему был организован через сеть доставки контента Cloudflare. В настоящий момент анонс Numbat уже удалён с канала, а при попытке открытия сайта ai-ubuntu.com компания Cloudflare выводит предупреждение о фишинге. При открытии сайта ai-ubuntu.com пользователям предлагалось привязать свой криптовалютный кошелёк к платформе, а также объявлялось о скором запуске своего криптовалютного токена и предоставлении возможности принять участие в его распределении среди пользователей.

| ||

|

Обсуждение (16 +8) |

Тип: Проблемы безопасности |

| ||

| · | 08.05.2026 | Уязвимости Dirty Frag, изменяющие страничный кэш для получения root в любых дистрибутивах Linux (129 +19) ↻ |

|

В ядре Linux выявлены две уязвимости, по своей сути аналогичные несколько дней назад раскрытой уязвимости Copy Fail, но проявляющиеся в других подсистемах - xfrm-ESP и RxRPC. Серии уязвимостей присвоено кодовое имя Dirty Frag (также встречается упоминание Copy Fail 2). Уязвимости позволяют непривилегированному пользователю получить права root, перезаписав данные процесса в страничном кэше. Доступен эксплоит, работающий во всех актуальных дистрибутивах Linux. Информация об уязвимости раскрыта до публикации исправлений, но есть обходной метод блокирования проблемы.

Dirty Frag охватывает две разные уязвимости: первая в модуле xfrm-ESP, используемом для ускорения операций шифрования в IPsec с использованием протокола ESP (Encapsulating Security Payload), а вторая в драйвере RxRPC, реализующем семейство сокетов AF_RXRPC и одноимённый RPC-протокол, работающий поверх UDP. Каждая из уязвимостей по-отдельности позволяет добиться получения прав root. Уязвимость в xfrm-ESP проявляется в ядре Linux с января 2017 года, а уязвимость в RxRPC - с июня 2023 года. Обе проблемы вызваны оптимизациями, допускающими прямую запись в страничный кэш. Для эксплуатации уязвимости в xfrm-ESP у пользователя должны быть права на создание пространств имён, а для эксплуатации уязвимости в RxRPC должна быть возможность загрузки модуля ядра rxrpc.ko. Например, в Ubuntu в правилах AppArmor непривилегированному пользователю запрещено создание пространств имён, но по умолчанию загружается модуль rxrpc.ko. В каких-то дистрибутивах отсутствует модуль rxrpc.ko, но не блокируется создание пространств имён. Выявивший проблему исследователь подготовил комбинированный эксплоит, способный атаковать систему через обе уязвимости, что позволяет эксплуатировать проблему во всех крупных дистрибутивах. Работа эксплоита подтверждена в Ubuntu 24.04.4 с ядром 6.17.0-23, RHEL 10.1 с ядром 6.12.0-124.49.1, openSUSE Tumbleweed с ядром 7.0.2-1, CentOS Stream 10 c ядром 6.12.0-224, AlmaLinux 10 с ядром 6.12.0-124.52.3 и Fedora 44 с ядром 6.19.14-300. Как и в случае с уязвимостью Copy Fail, проблемы в xfrm-ESP и RxRPC вызваны выполнением расшифровки данных по месту c использованием функции splice(), передающей данные между файловыми дескрипторами и каналами (pipe) без копирования, путём передачи ссылок на элементы в страничном кэше. Смещения для операции записи рассчитывались без должных проверок, учитывающих использование прямой ссылки на элементы в страничном кэше, что позволяло через отправку специально оформленных запросов перезаписать 4 байта по выбранному смещению и изменить находящееся страничном кэше содержимое любого файла. Все операции чтения из файлов в первую очередь отдают содержимое из страничного кэша. В случае модификации данных в страничном кэше операции чтения из файла приведут к возвращению не реально хранимой на накопителе информации, а подменённых данных. Эксплуатация уязвимости сводится к изменению страничного кэша для исполняемого файла с флагом suid root. Например, для получения прав root можно прочитать исполняемый файл /usr/bin/su для его помещения в страничный кэш, после чего добиться подстановки своего кода в загруженное в страничный кэш содержимого этого файла. Последующий запуск утилиты "su" приведёт к тому, что в память будет загружен не оригинальный исполняемый файл с накопителя, а изменённая копия из страничного кэша. Раскрытие информации об уязвимостях и скоординированный выпуск обновлений с устранением проблем было намечено на 12 мая, но из-за утечки информации сведения об уязвимости пришлось опубликовать до публикации исправлений. В конце апреля в публичном списке рассылки netdev были опубликованы патчи к rxrpc, ipsec и xfrm, без упоминания, что они связаны с устранением уязвимости. 5 мая мэйнтейнер подсистемы IPsec принял в git-репозиторий netdev изменение c предлагаемым исправлением в модуле xfrm-esp, описание к которому во многом повторяло описание проблемы, приведшей к уязвимости Copy Fail в модуле algif_aead. Один из исследователей безопасности заинтересовался этим исправлением, сумел создать рабочий эксплоит и опубликовал его, не зная о том, что на раскрытие сведений о проблеме до 12 мая введено эмбарго. Обновления с исправлениями для ядра Linux и пакетов с ядром в дистрибутивах пока не опубликованы, но доступны устраняющие проблемы патчи - xfrm-esp и rxrpc. CVE-идентификаторы не присвоены, что усложняет отслеживание обновления пакетов в дистрибутивах. В качестве обходного пути защиты можно заблокировать загрузку модулей ядра esp4, esp6 и rxrpc: sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true" Дополнение: Уязвимостям присвоены идентификаторы CVE-2026-43284 и CVE-2026-43500. Выпущены корректирующие релизы ядра Linux с устранением проблем: 7.0.5, 6.18.28, 6.12.87, 6.6.138, 6.1.172, 5.15.206, 5.10.255. Статус устранения уязвимостей в дистрибутивах можно оценить на данных страницах: Debian, Ubuntu, SUSE/openSUSE, RHEL, Gentoo, Arch, Fedora, ROSA.

| ||

|

Обсуждение (129 +19) ↻ |

Тип: Проблемы безопасности |

Интересно

| ||

| · | 07.05.2026 | Релиз Mesa 26.1, свободной реализации OpenGL и Vulkan (79 +23) |

|

После трёх месяцев разработки представлен релиз свободной реализации API OpenGL и Vulkan - Mesa 26.1.0. Первый выпуск ветки Mesa 26.1.0 имеет экспериментальный статус - после проведения окончательной стабилизации кода будет выпущена стабильная версия 26.1.1.

В Mesa 26.1 доступна поддержка графического API Vulkan 1.4 в драйверах ANV для GPU Intel, RADV для GPU AMD, NVK для GPU NVIDIA, HoneyKrisp (hk) для GPU Apple, Turnip для GPU Qualcomm, PanVK для GPU ARM Mali, в программном растеризаторе lavapipe (lvp) и в режиме эмулятора (vn). В драйверах v3dv (GPU Broadcom VideoCore для Raspberry Pi 4+) и dzn (реализация Vulkan поверх Direct3D 12) поддерживается Vulkan 1.0, в драйвере kk (KosmicKrisp, Vulkan поверх Metal) - Vulkan 1.1, а драйвере pvr (GPU Imagination PowerVR) - Vulkan 1.2. В Mesa также обеспечивается полная поддержка OpenGL 4.6 для драйверов iris (GPU Intel Gen 8+), radeonsi (AMD), Crocus (старые GPU Intel Gen4-Gen7.5), AMD (r600), zink, llvmpipe, virgl (виртуальный GPU Virgil3D для QEMU/KVM), freedreno (Qualcomm Adreno), d3d12 (прослойка для организации работы OpenGL поверх DirectX 12) и asahi (GPU AGX, используемый в чипах Apple M1 и M2). Поддержка OpenGL 4.5 доступна для GPU NVIDIA (nvc0). Поддержка OpenGL 3.3 присутствует в драйверах softpipe (программный растеризатор) и nv50 (NVIDIA NV50). В драйверах panfrost (GPU ARM Mali) и v3d (GPU Broadcom VideoCore) поддерживается OpenGL 3.1. Основные новшества:

| ||

|

Обсуждение (79 +23) |

Тип: Программы |

| ||

| · | 06.05.2026 | Релиз Chrome 148 (110 –10) |

|

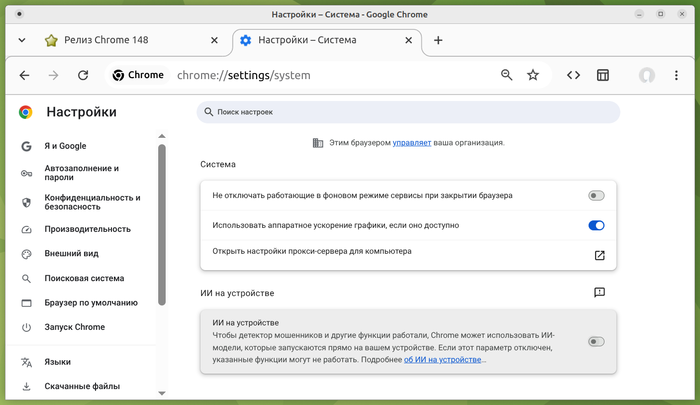

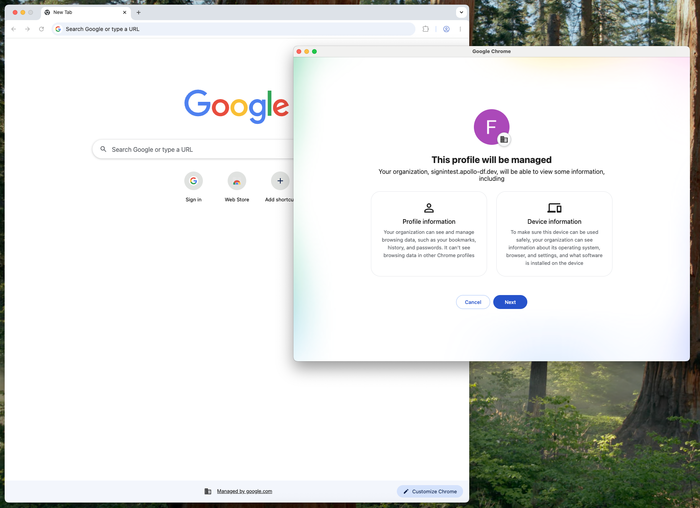

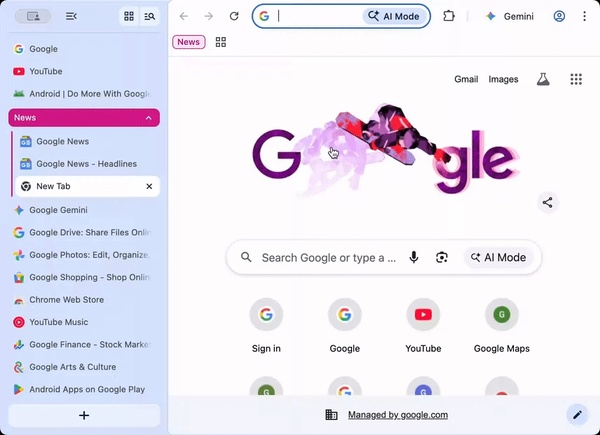

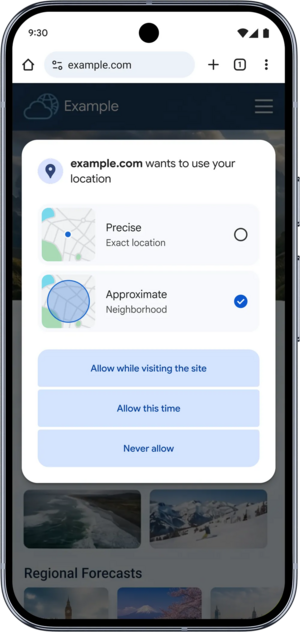

Компания Google опубликовала релиз web-браузера Chrome 148. Одновременно доступен стабильный выпуск свободного проекта Chromium, выступающего основой Chrome. Браузер Chrome отличается от Chromium использованием логотипов Google, наличием системы отправки уведомлений в случае краха, модулями для воспроизведения защищённого от копирования видеоконтента (DRM), системой автоматической установки обновлений, постоянным включением Sandbox-изоляции, поставкой ключей к Google API и передачей RLZ-параметров при поиске. Для тех, кому необходимо больше времени на обновление, отдельно поддерживается ветка Extended Stable, сопровождаемая 8 недель. Следующий выпуск Chrome 149 запланирован на 2 июня.

Основные изменения в Chrome 148 (1, 2, 3, 4):

Кроме нововведений и исправления ошибок в новой версии устранено 127 уязвимостей. Многие из уязвимостей выявлены в результате автоматизированного тестирования инструментами AddressSanitizer, MemorySanitizer, Control Flow Integrity, LibFuzzer и AFL. Трём проблемам (целочисленное переполнение в Blink, обращение к уже освобождённой памяти в Chromoting и Mobile) присвоен критический уровень опасности, подразумевающий, что уязвимости позволяют обойти все уровни защиты браузера и выполнить код в системе за пределами sandbox-окружения. В рамках программы по выплате денежного вознаграждения за обнаружение уязвимостей для текущего релиза компания Google учредила 26 премий и выплатила 138 тысяч долларов США (по одной премии в $55000, $43000 и $8000, две премии $16000). Размер 21 вознаграждения пока не определён.

| ||

|

Обсуждение (110 –10) |

Тип: Программы |

| ||

| · | 06.05.2026 | Атакующие получили 27 сертификатов, скомпрометировав ПК сотрудников удостоверяющего центра Digicert (62 +20) |

|

Удостоверяющий центр Digicert раскрыл информацию об инциденте с безопасностью, в результате которого злоумышленники смогли получить сертификаты, пригодные для формирования цифровых подписей к драйверам и приложениям для платформы Windows. Атакующие смогли организовать выполнение своего кода на двух компьютерах сотрудников Digicert, отправив в чат службы поддержки сообщения о проблеме c приложением ZIP-архива со скриншотами. Внутри архива был размещён исполняемый файл в формате scr, содержащий вредоносный код.

В ходе первой атаки, проведённой 2 апреля, четыре попытки доставки вредоносного кода были блокированы внутренними системами обеспечения безопасности, но одна оказалась успешной. Проблема была выявлена и блокирована 3 апреля. После получения жалоб от сторонних исследователей безопасности о выявлении вредоносных приложений, заверенного сертификатами Digicert, 14 апреля был инициирован повторный разбор, показавший, что 4 апреля была скомпрометирована ещё одна рабочая станция аналитика, которая была установлена три года назад и не содержала ПО CrowdStrike, применяемое в Digicert для выявления и блокирования атак. Добившись выполнения своего кода на внутренней системе атакующий получил доступ к порталу службы поддержки, на котором можно было просматривать заказы клиентов. Воспользовавшись данной возможностью атакующий узнал коды инициализации заявок на получение сертификатов "EV Code Signing", подтверждённых, но ещё не выданных клиентам. Данные коды были использованы для получения сертификатов от имени клиентов. По результатам разбора инцидента было отозвано 60 сертификатов, из которых для 27 удалось отследить прямую связь с атакующим, а 33 отозваны превентивно, так как для них не удалось подтвердить получение клиентом. Часть сертификатов атакующие успели применить для заверения цифровой подписью вредоносного ПО семейства "Zhong Stealer".

| ||

|

Обсуждение (62 +20) |

Тип: Проблемы безопасности |

| ||

| · | 06.05.2026 | Автор платформы Bun проводит эксперимент по переписыванию с Zig на Rust (127 –7) |

|

Джарред Самнер (Jarred Sumner), создатель и основной разработчик серверной JavaScript-платформы Bun, создал Git-ветку, в которой приступил к переписыванию Bun с языка Zig на Rust. Переписывание ведётся с использованием AI-ассистента Claude, для которого сформировано отдельное руководство по портированию. По словам Джарреда пока это лишь эксперимент, а не официальный порт, и высока вероятность, что дальше эксперимента дело не зайдёт и переписанный код не будет использован.

Портирование ещё не завершено, и на текущем этапе весь интерес к проекту сосредоточен на том, чтобы оценить насколько работоспособным получится порт, будет ли он проходить набор тестов основного проекта и сложно ли будет сопровождать новый код. В конечном счёте планируется провести сравнительное тестирование вариантов Bun на Zig и Rust. В декабре прошлого года проект Bun поглотила компания Anthropic, поэтому у Джарреда есть ресурсы для вовлечения в портирование передовых AI-моделей Claude. Платформа Bun применяется в продуктах Claude Code и Claude Agent SDK, и компания Anthropic заинтересована в повышении её качества и развитии. Bun является одним из самых успешных проектов на языке Zig, при этом у разработчиков Zig и Bun расходятся мнения в отношении применения AI в процессе разработки. В проекте Zig утверждён жёсткий запрет применения больших языковых моделей при подготовке pull-запросов, issue и комментариев (запрещён даже перевод через AI неанглоязычных комментариев). Введение подобных ограничений объясняется разработчиками Zig негативным опытом в рецензировании созданных через AI pull-запросов, которые отнимают ресурсы и время (например, отмечаются бессмысленные изменения, AI-галлюцинации и раздутые коммиты в 10 тысяч строк). Кроме того, проект Zig позиционирует себя как ориентированный на участников, а не вносимый ими вклад в разработку - главной целью принятия pull-запросов называется не добавление нового кода, а помощь в развитии новых участников. Автор Bun не согласен с запретом AI в Zig и полагает, что AI-слоп останется ностальгическим пережитком 2025 и 2026 годов, а разработка открытого ПО эволюционирует до запрета приёма кода от людей. Люди будут обсуждать проблемы, ставить задачи и расставлять приоритеты, а написание кода и отправка изменений в репозитории станет уделом AI. В качестве причины экспериментов с переписыванием на Rust также отмечается желание устранить проблемы в Bun, вызванные утечками памяти, и неприемлемая для крупных проектов политика Zig в отношении принятия в язык изменений, нарушающих совместимость. Из-за запрета применения AI разработчики Bun вынуждены поддерживать собственный форк инструментария Zig, в котором благодаря применению AI удалось в 4 раза ускорить компиляцию за счёт распараллеливания семантического анализа и генерации кода. При этом судя по комментарию одного из разработчиков Zig причина отклонения патчей не в AI, а в том, что распараллеливание семантического анализа затрагивает не только компилятор, но и сам язык - чтобы реализовать предложенную функциональность без ошибок и несовместимостей, требуется внесение изменений в язык Zig. Вместо распараллеливания, разработчики Zig развивают инкрементальную компиляцию, которая по их предположению позволит на порядок повысить скорость компиляции. JavaScript-платформа Bun развивается как высокопроизводительный аналог платформ Node.js и Deno. Проект разрабатывается с оглядкой на обеспечение совместимости с серверными приложениями для Node.js и поддерживает большую часть API Node.js. В состав платформы входит набор инструментов для создания и выполнения приложений на языках JavaScript и TypeScript, а также runtime для выполнения JavaScript-приложений без браузера, пакетный менеджер (совместимый с NPM), инструментарий для выполнения тестов, система сборки самодостаточных пакетов и прослойка для встраивания обработчиков, написанных на языке Си. По производительности Bun заметно обгоняет Deno и Node.js (в тестах на базе фреймворка React платформа Bun в 2 раза опережает Deno и почти в 5 раз Node.js). Для выполнения JavaScript задействован JavaScript-движок JavaScriptCore и компоненты проекта WebKit с дополнительными патчами.

| ||

|

Обсуждение (127 –7) |

Тип: К сведению |

| ||

| · | 06.05.2026 | Доменная зона DE на несколько часов была выведена из строя из-за DNSSEC (46 +16) |

|

Произошёл массовый сбой в работе доменной зоны "DE", применяемой в Германии. Проблемы возникли из-за ошибки в настройке DNSSEC для корневой зоны "DE", совершённой организацией DENIC, отвечающей за домен первого уровня "DE". С 5 мая 22:30 по 6 мая 1:30 (MSK) попытка резолвинга доменов в зоне "DE" через DNS-серверы, применяющие DNSSEC для проверки достоверности данных, завершалась ошибкой. На DNS-серверах, применяющих DNSSEC, сбой наблюдался и при резолвинге доменов, напрямую не использующих DNSSEC.

Проблема затронула многие DNS-резолверы провайдеров и публичные DNS-сервисы, такие как 1.1.1.1 и 8.8.8.8. В качестве временной меры компания Cloudflare в своём DNS-сервисе 1.1.1.1 отключила проверку подлинности через DNSSEC для доменов в зоне "DE". Пользователи DNS-резолверов, на которых DNSSEC отключён, не пострадали. Официально причины инцидента пока не объявлены. Предполагается, что проблема возникла из-за ошибки при обновлении цифровой подписи для зоны "DE", произведённом 5 мая в 20:49 (MSK). Применяемый для верификации домена первого уровня ключ является корнем доверия для остальных ключей, используемых в доменах второго уровня, и, в свою очередь, использует ключ домена "." в качестве вышестоящего для подтверждения своего доверия. В результате проведённой в доменной зоне "DE" операции криптографическая подпись (RRSIG - Resource Record Signature) для DNS-записи NSEC3 оказалась некорректной. Запись NSEC3 применяется для подтверждения подлинности DNS-ответов об отсутствии домена, чтобы исключить атаки по подстановке ответов NXDOMAIN для существующих доменов. В случае проблем с цифровой подписью для записи NSEC3 DNS-сервер не может удостовериться в подлинности хэшей с данными о существовании доменов и, соответственно, не может произвести проверку, считает ответ поддельным и на запросы о любом домене выдаёт ошибку.

| ||

|

Обсуждение (46 +16) |

Тип: К сведению |

| ||

| · | 05.05.2026 | Опубликована платформа Node.js 26.0.0 (47 +5) |

|

Состоялся релиз Node.js 26.0.0, платформы для выполнения сетевых приложений на языке JavaScript. Node.js 26.0 отнесён к веткам с длительным сроком поддержки, но данный статус будет присвоен только в октябре, после проведения стабилизации. Поддержка Node.js 26.x будет осуществляться до мая 2029 года. Сопровождение прошлой LTS-ветки Node.js 24.x будет осуществляться до 30 апреля 2028 года, а позапрошлой 22.x - до 30 апреля 2027 года. Сопровождение LTS-ветки 20.x прекращено 30 апреля 2026 года, а промежуточной ветки Node.js 25.x будет прекращено 1 июня 2026 года.

Основные улучшения:

Платформа Node.js может быть использована как для серверного сопровождения работы Web-приложений, так и для создания обычных клиентских и серверных сетевых программ. Для расширения функциональности приложений для Node.js подготовлена большая коллекция модулей, в которой можно найти модули с реализацией серверов и клиентов HTTP, SMTP, XMPP, DNS, FTP, IMAP, POP3, модули для интеграции с различными web-фреймворками, обработчики WebSocket и Ajax, коннекторы к СУБД (MySQL, PostgreSQL, SQLite, MongoDB), шаблонизаторы, CSS-движки, реализации криптоалгоритмов и систем авторизации (OAuth), XML-парсеры. Для обработки большого числа параллельных запросов Node.js задействует асинхронную модель запуска кода, основанную на обработке событий в неблокирующем режиме и определении callback-обработчиков. В качестве способов мультиплексирования соединений поддерживаются такие методы, как epoll, kqueue, /dev/poll и select. Для мультиплексирования соединений используется библиотека libuv, которая является надстройкой над libev в системах Unix и над IOCP в Windows. Для создания пула потоков (thread pool) задействована библиотека libeio, для выполнения DNS-запросов в неблокирующем режиме интегрирован c-ares. Все системные вызовы, вызывающие блокирование, выполняются внутри пула потоков и затем, как и обработчики сигналов, передают результат своей работы обратно через неименованный канал (pipe). Выполнение JavaScript-кода обеспечивается через задействование разработанного компанией Google движка V8. По своей сути Node.js похож на фреймворки Perl AnyEvent, Ruby Event Machine, Python asyncio и реализацию событий в Tcl, но цикл обработки событий (event loop) в Node.js скрыт от разработчика и напоминает обработку событий в web-приложении, работающем в браузере.

| ||

|

Обсуждение (47 +5) |

Тип: Программы |

| ||

| · | 05.05.2026 | Проект PHP перешёл на лицензию BSD-3 и изъял из обращения лицензию PHP License (78 +25) |

|

Разработчики языка программирования PHP направили в организацию OSI (Open Source Initiative) уведомление о добровольном выводе из обращения лицензии PHP License 3.01. Заявлено, что после нескольких лет работы код инструментария PHP полностью переведён на лицензию BSD-3 и в проекте больше не осталось кода под старой лицензией PHP License 3.01. Текст новой версии лицензии PHP License заменён на копию лицензии BSD-3.

Ранее интерпретатор PHP и движок Zend Engine распространялись под разными лицензиями PHP License и Zend Engine License. Переход на общую лицензию BSD-3 упростит условия лицензирования, обеспечит совместимость с GPL и решит давние проблемы, сохранив при этом все права пользователей и разработчиков. Ранее применявшиеся лицензии были признаны Фондом СПО несовместимыми с GPL из-за пункта, не позволяющего без получения письменного разрешения использовать слово PHP при продвижении производных продуктов. Изначально ветки PHP 1.x и 2.x поставлялись под лицензией GPLv2, но ветка PHP 3 была переведена на использование двух лицензий - PHP License и GPL. В PHP 4 лицензия была изменена ещё раз - основной код стал распространяться только под лицензией PHP License, а движок Zend Engine, являющийся основной интерпретатора PHP, был размещён в подкаталоге "Zend/" под отдельной лицензией Zend Engine License. Zend Engine License, как и PHP License, содержит ограничения в отношении использования слова Zend в производных продуктах, но дополнительно требует упоминания использования движка в рекламных материалах. После перехода на лицензию BSD-3 авторские права всех участников разработки сохранились, а права пользователей остались без изменений. Новая лицензия не налагает дополнительных ограничений и не ущемляет имеющихся прав по использованию, модификации и распространению продукта. Лицензии PHP и Zend основаны на тексте 4-пунктовой лицензии BSD и переход на лицензию BSD-3 лишь привёл к удалению пунктов, определяющих требования в отношении использования бренда "PHP", а также к прекращению действия условия, предписывающего упоминать об использовании свободного проекта PHP в производных продуктах. Cмена лицензии не потребовала получения отдельного согласия от каждого разработчика, так как в тексте лицензий PHP и Zend определены полномочия, позволяющие PHP Group вносить изменения в лицензию и выпускать новые версии лицензии. Для перехода на лицензию BSD-3 было достаточно одобрения членов PHP Group и получения письменного подтверждения от юристов компании Perforce Software, которой принадлежит компания Zend Technologies. Процесс перехода на новую лицензию оформлен как обновление кода до версий PHP License v4 и Zend Engine License v3, текст которых совпадает с текстом лицензии BSD-3.

| ||

|

Обсуждение (78 +25) |

Тип: К сведению |

| ||

| · | 05.05.2026 | Выпуск операционной системы ToaruOS 2.3 (80 +39) |

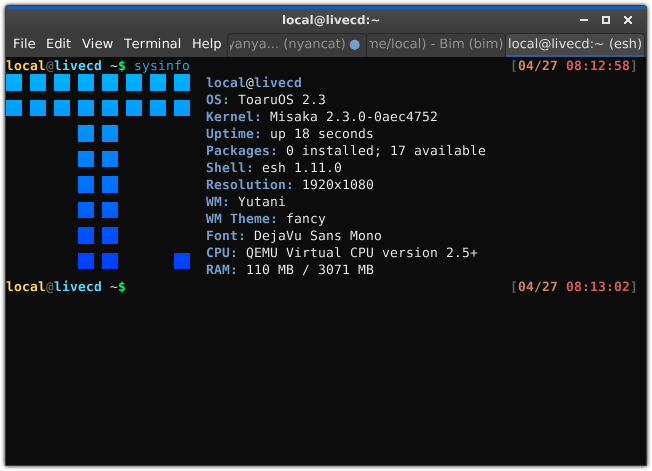

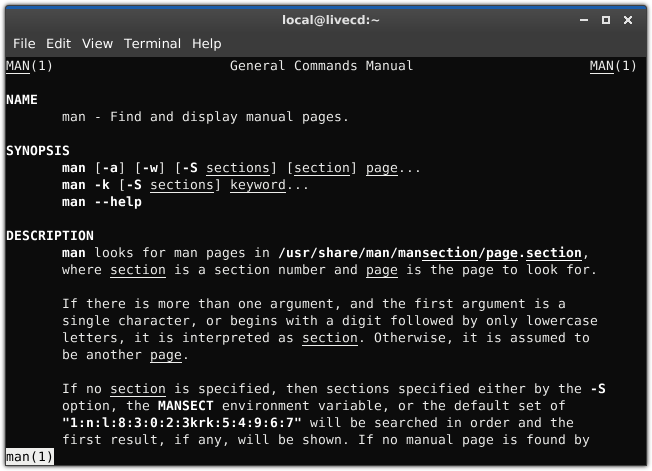

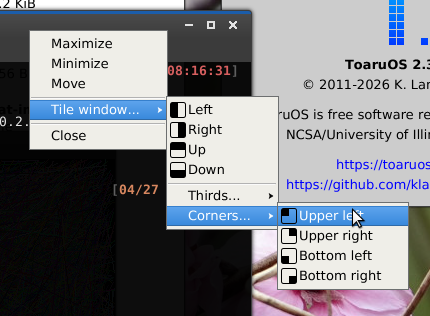

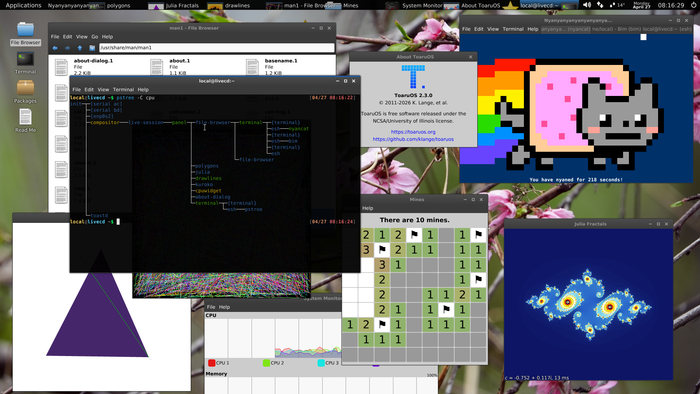

Опубликован выпуск Unix-подобной операционной системы ToaruOS 2.3, написанной с нуля и поставляемой со своим ядром, загрузчиком, стандартной Си-библиотекой, пакетным менеджером, компонентами пространства пользователя и графическим интерфейсом с композитным оконным менеджером. Изначально проект развивался в Иллинойсском университете как исследовательская работа в области создания новых композитных графических интерфейсов, но затем трансформировался в отдельную операционную систему. Код проекта написан на языке Си и распространяется под лицензией BSD. Для загрузки подготовлен live-образ, размером 7.4 МБ, который можно протестировать в QEMU, VMware или VirtualBox.

В основе ToaruOS лежит ядро, использующее гибридную модульную архитектуру, сочетающую монолитную основу и средства для использования загружаемых модулей, в виде которых оформлено большинство имеющихся драйверов устройств, таких как драйверы диска (PATA и ATAPI), ФС EXT2 и ISO9660, framebuffer, клавиатуры, мыши, сетевых карт (AMD PCnet FAST, Realtek RTL8139 и Intel PRO/1000), звуковых чипов (Intel AC'97), а также дополнений VirtualBox для гостевых систем. Ядро поддерживает Unix-потоки, TTY, виртуальную ФС, псевдо-ФС /proc, многопоточность, IPC, ramdisk, ptrace, разделяемую память, многозадачность и другие типовые возможности. Cистема снабжена композитным оконным менеджером, поддерживает динамически связываемые исполняемые файлы в формате ELF, многозадачность, графический стек, может выполнять Python 3 и GCC. В качестве файловой системы применяется ext2. Загрузчик поддерживает BIOS и EFI. Сетевой стек позволяет использовать API сокетов в стиле BSD-систем и поддерживает сетевые интерфейсы, включая loopback. Из собственных приложений выделяется похожий на Vi редактор кода Bim, который используется последние несколько лет для разработки специфичных для ToaruOS приложений, таких как файловый менеджер, эмулятор терминала, графическая панель с поддержкой виджетов, пакетный менеджер, а также библиотеки для поддержки изображений (PNG, JPEG) и TrueType-шрифтов. Для ToaruOS выполнено портирование таких программ, как Vim, GCC, Binutils, FreeType, MuPDF, SDL, Cairo, Doom, Quake, Super Nintendo emulator, Bochs и т.п. Проектом также развивается собственный динамический язык программирования Kuroko, рассчитанный на замену Python при разработке утилит и пользовательских приложений для системы. Язык по синтаксису напоминает Python (позиционируется как сокращённый диалект Python с явным определением переменных) и отличается очень компактной реализацией. Поддерживается компиляция и интерпретация байткода. Интерпретатор байткода предоставляет сборщик мусора, поддерживает многопоточность без применения глобальной блокировки. Компилятор и интерпретатор могут быть собраны в форме небольшой разделяемой библиотеки (~500КБ), интегрируемой с другими программами и расширяемой через C API. Кроме ToaruOS язык может использоваться в Linux, macOS, Windows и запускаться в браузерах с поддержкой WebAssembly.

| ||

|

Обсуждение (80 +39) |

Тип: Программы |

| ||

| · | 05.05.2026 | Уязвимости в Nix и Lix, позволяющие поднять привилегии в системе (45 +14) |

|

В пакетных менеджерах Nix и Lix выявлена уязвимость, позволяющая выполнить код с правами фонового процесса, который в NixOS и многопользовательских установках выполняется под пользователем root. Проблема (CVE не присвоен) проявляется в фоновом процессе nix-daemon, применяемом для организации доступа непривилегированных пользователей к сборочным операциям и хранилищу пакетов.

Уязвимость возникает из-за отсутствия ограничения рекурсивной обработки директорий в коде для разбора архивов NAR (Nix Archive), что можно использовать для инициирования исчерпания стека сопрограмм и перезаписи содержимого кучи (heap), размещённой после стека без сторожевых страниц памяти. Проблема может быть эксплуатирована любым пользователем, способным устанавливать соединения к nix-daemon. По умолчанию все пользователи имеют такую возможность, что позволяет поднять свои привилегии до пользователя root в многопользовательских установках Nix. Проблема решена ограничением уровня рекурсии в 64 вложенных директории, добавлением сторожевых страниц памяти между стеком и кучей и реализацией дополнительных проверок символических ссылок в NAR. В Nix уязвимость проявляется начиная с версии 2.24.4 и устранена в выпусках 2.34.7, 2.33.6, 2.32.8, 2.31.5, 2.30.5, 2.29.4, 2.28.7. В Lix уязвимость появилась в выпуске 2.93.0 и устранена в обновлениях 2.93.4, 2.94.2 и 2.95.2. Пакетный менеджер Guix уязвимость не затрагивает. Помимо этого в опубликованных обновлениях Nix устранена ещё одна уязвимость (CVE отсутствует), которой присвоен средний уровень опасности (4.3 из 10). Проблема проявляется начиная с выпуска Nix 2.24.7 и позволяет организовать запись файлов в область за пределами корневого каталога, в который осуществляется распаковка архива. Уязвимость эксплуатируется через создание в tar-файлах элементов с абсолютными файловыми путями. При распаковке подобных архивов командой "nix-prefetch-url --unpack" или "nix store prefetch-file --unpack" файлы с абсолютными путями извлекаются как есть, без преобразования в относительный путь.

| ||

|

Обсуждение (45 +14) |

Тип: Проблемы безопасности |

| ||

| · | 04.05.2026 | Amazon опубликовал REX, среду для контролируемого выполнения скриптов (89 +10) |

|

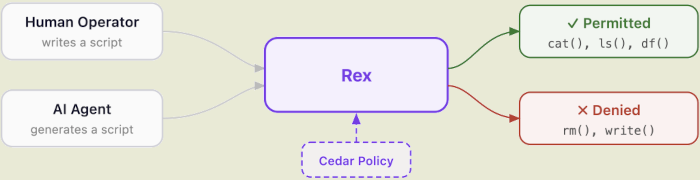

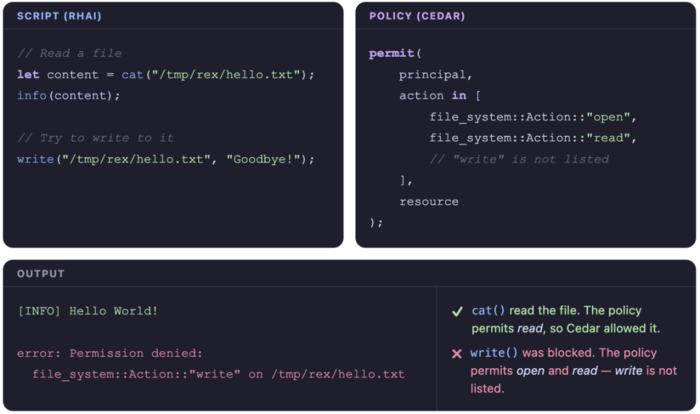

Компания Amazon представила движок безопасного исполнения скриптов REX (Trusted Remote Execution), допускающий только разрешённые для каждого конкретного скрипта операции. Например, если скрипт рассчитан на разбор логов, то ему будет предоставлен только доступ на чтение лога, а несанкционированные попытки удаления или изменения файлов заблокируются. Код REX написан на языке Rust и открыт под лицензией Apache 2.0.

REX может применяться для контроля и ограничения операций, выполняемых скриптами, генерируемыми AI-агентами в процессе выполнения запросов системной автоматизации. При помощи REX владелец хоста может блокировать выполнение нецелевых действий и управлять тем, какие именно операции разрешены, независимо от запросов, поступающих AI-агенту. Подобный подход даёт возможность защититься от нового класса атак, в которых злоумышленники используют подстановку запросов AI-агентам для выполнения действий в системе.  Для написания скриптов в REX применяется язык Rhai, использующий динамическую типизацию и предоставляющий синтаксис, напоминающий смесь JavaScript и Rust. К скрипту привязываются правила на языке Cedar, регламентирующие каждую выполняемую скриптом системную операцию. Скрипты выполняются в изолированном sandbox-окружении, в котором допускаются только явно разрешённые правилами операции с файлами, сетевые возможности, средства управления процессами и прочие системные функции. Каждый системный вызов, такой как открытие, чтение или запись файла, перед выполнением авторизируется в соответствии с заданными правилами. Модель обеспечения безопасности строится на том, что правила отделены от скриптов и определяются не создателями скриптов или запускающими скрипты, а владельцем сервиса. Для исключения состояния гонки в скриптах и атак через символические ссылки в скриптах по возможности используются файловые дескрипторы, а не пути. По умолчанию выполняемые движком REX скрипты не имеют прямого доступа к хосту и проводят операции через авторизированные Rust API.

| ||

|

Обсуждение (89 +10) |

Тип: Программы |

| ||

| · | 04.05.2026 | Автор Notepad++ потребовал переименовать порт для macOS из-за нарушения товарного знака (136 +69) |

|

Автор открытого редактора кода Notepad++ обратил внимание на появление неофициального порта "Notepad++ for macOS", использующего без разрешения товарный знак Notepad++ и логотип проекта. Порт не имеет никакого отношения к основному проекту, но на своём сайте копирует оформление официального сайта Notepad++, использует на странице загрузки название "Notepad++ 1.0.5", а на странице с информацией о проекте упоминает создателя Notepad++ среди автора порта.

По мнению создателя Notepad++ подобные действия вводят пользователей в заблуждение и создают впечатление, что порт для macOS является частью официального проекта, созданного при участии и с ведома автора Notepad++. Код порта написан сторонним энтузиастом с использованием AI-ассистента Claude. В репозитории и на сайте не уточняется, что это сторонний проект, поэтому во многих заметках в социальных сетях, блогах и интернет-изданиях порт стали преподносить как появление в Notepad++ поддержки платформы macOS, а не как возникновение отдельного проекта, никак не связанного с разработчиками оригинального Notepad++. Дон Хо (Don Ho), автор Notepad++, призвал прекратить использование логотипа Notepad++ и переименовать порт, чтобы у пользователей не возникали ложные ассоциации о его связи с основным проектом. В остальном Дон Хо приветствовал попытки адаптировать код для macOS и считает, что проведённая работа сможет помочь многим пользователям данной платформы. Дон Хо ничего не имеет против создания форков отрытого кода, но призывает не вводить в заблуждение их мнимой связью с исходными проектами.

| ||

|

Обсуждение (136 +69) |

Тип: К сведению |

| ||

| · | 03.05.2026 | Проект VideoLAN опубликовал dav2d, декодировщик для видео в формате AV2 (140 +51) |

|

Разработчики проекта VideoLAN опубликовали первый предварительный выпуск библиотеки dav2d с реализацией альтернативного свободного декодировщика формата кодирования видео AV2. Код проекта написан на языке Си с ассемблерными вставками и распространяется под лицензией BSD. Реализована поддержка архитектур x86, x86_64, ARM64, Loongarch, PPC и RISC-V.

Dav2d оптимизирован для достижения максимальной производительности и заявлен как самый быстрый из существующих декодировщиков AV2 для всех поддерживаемых платформ. Предполагается, что предложенная в dav2d программная реализация AV2 позволит компенсировать отсутствие аппаратных декодировщиков на ранней стадии продвижения кодека AV2. По своим целям и архитектуре новая библиотека dav2d напоминает существующий проект dav1d и отличается реализацией кодека AV2 вместо AV1. Некоторые общие возможности перенесены из кодовой базы dav1d. Библиотека dav2d будет поддерживать все возможности AV2, включая расширенные виды субдискретизации и все заявленные в спецификации параметры управления глубиной цвета. Проект находится на стадии разработки и пока не рекомендован для внедрения в рабочие системы, так как финальная спецификация для AV2 ещё не утверждена. Кодек AV2 не требует лицензионных отчислений и развивается альянсом Open Media (AOMedia) в качестве преемника формата AV1. Особенности кодека AV2:

| ||

|

Обсуждение (140 +51) |

Тип: Программы |

| ||

| · | 02.05.2026 | Служба здравоохранения Великобритании намерена закрыть свои репозитории с открытым кодом из-за AI (120 +20) |

|

Национальная служба здравоохранения Великобритании готовится закрыть доступ к почти всем своим репозиториям с открытым кодом в ответ на появление новых рисков, связанных с безопасностью. Подобные риски вызваны значительным прогрессом возможностей по выявлению уязвимостей при помощи больших языковых моделей, таких как Claude Mythos.

Теренс Иден (Terence Eden), участвовавший в продвижения открытых стандартов и открытого ПО в госучреждениях Великобритании, считает решение ошибочным и противоречащим действующему в Великобритании регламенту "Tech Code of Practice", предписывающему применение открытых моделей разработки и использование открытого кода. По мнению Теренса, риск переоценён и для большинства репозиториев, доступ к которым намерены ограничить, сканирование AI-инструментами не создаёт новых угроз безопасности, так как в этих репозиториях в основном размещены наборы данных, руководства, макеты интерфейса, а также внутренние и исследовательские инструменты, не задействованные в публичных сервисах. При участии Теренса организовано резервное копирование репозиториев службы здравоохранения Великобритании. В случае удаления репозиториев, они будут повторно опубликованы в другом месте, так как открытые лицензии, под которыми распространяется содержимое, разрешают это.

| ||

|

Обсуждение (120 +20) |

Тип: Тема для размышления |

| ||

| Следующая страница (раньше) >> | ||